Pirater un serveur de l'IO à l'Etat-major enfoui dans Fortnite, défis saison 2 chapitre 3 - Breakflip - Actualités et guides sur les jeux vidéo du moment

Monitoring #3 : Surveillance de notre premier serveur - Tech2Tech | News, Astuces, Tutos, Vidéos autour de l'informatique

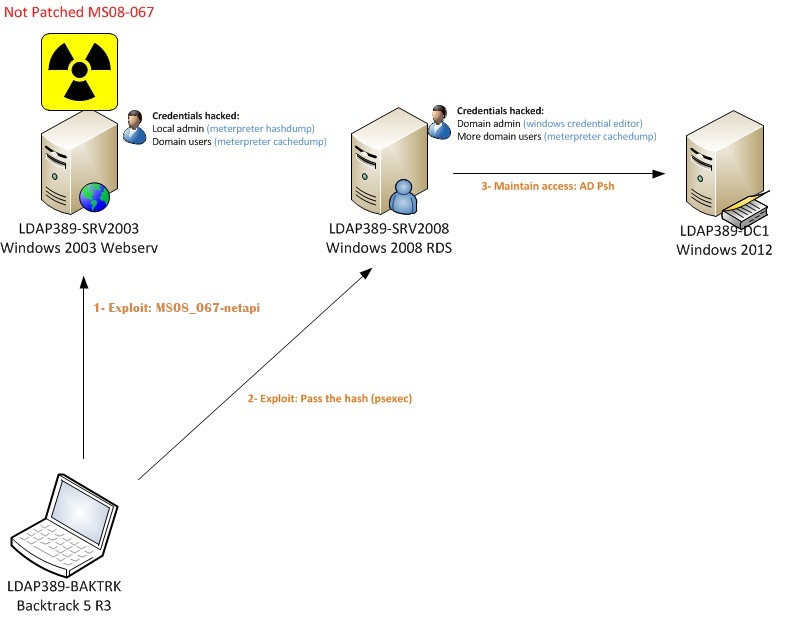

![Hack] Prendre le contrôle d'un serveur en 2 mn avec NetCat | Dyrk Hack] Prendre le contrôle d'un serveur en 2 mn avec NetCat | Dyrk](https://dyrk.org/wp-content/uploads/2016/05/Capture-19.png)

![Hacking] Comment pirater un serveur avec Shellshock et Kali Linux - YouTube Hacking] Comment pirater un serveur avec Shellshock et Kali Linux - YouTube](https://i.ytimg.com/vi/HyFxHxcO94E/maxresdefault.jpg)