Top 12 des protections DDoS basées sur le cloud pour les sites Web de petites et petites entreprises

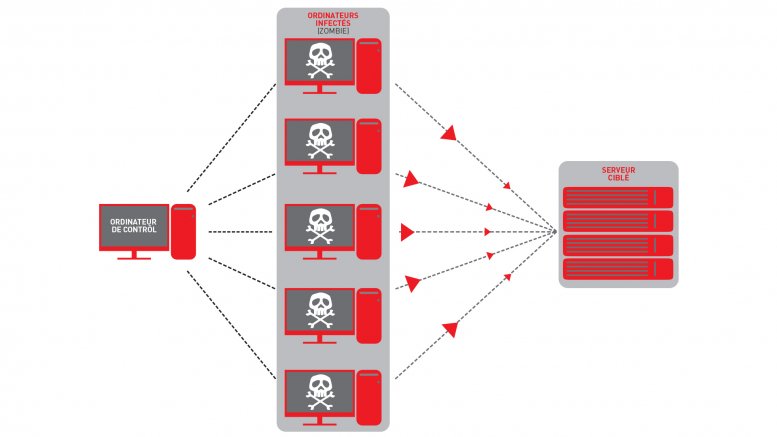

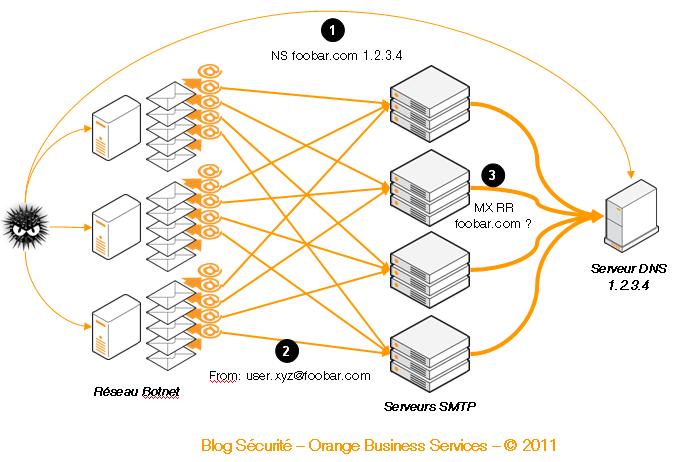

Qu'est-ce qu'une attaques DDOS et comment s'en protéger ? | Denis JACOPINI - Le Net Expert - Expert Informatique mise en conformité RGPD - Consultant et Formateur RGPD Mises en conformité -

La défaillance chez OVH illustre un autre péril : les attaques DDOS ne cessent de se multiplier sur le web - Numerama

Ddos Attaque Fléchettes Et Serveur Vecteurs libres de droits et plus d'images vectorielles de Attaque par déni de service - Attaque par déni de service, Carré - Composition, Centre de traitement de

.jpg)